- Log in to:

- Community

- DigitalOcean

- Sign up for:

- Community

- DigitalOcean

By Jesin A and Brian Hogan

O autor selecionou a Fundação Electronic Frontier para receber uma doação como parte do programa Write for DOnations.

Introdução

O Apache e o Nginx são dois servidores Web populares, frequentemente usados com PHP. Pode ser útil executar ambos na mesma máquina virtual quando hospedar vários sites que tenham requisitos variados. A solução geral para executar dois servidores Web em um único sistema é ou usar endereços IP multiplos ou números de porta diferentes.

Servidores que têm tanto endereço IPv4 como IPv6 podem ser configurados para atender sites Apache em um protocolo e sites Nginx no outro, mas isso não é atualmente prático, uma vez que a adoção de IPv6 por ISPs ainda não está difundida. Ter um número de porta diferente, como 81 ou 8080 para o segundo servidor Web é outra solução, mas compartilhar URLs com números de porta (como http://example.com:81) nem sempre é sensato ou ideal.

Neste tutorial você irá configurar o Nginx como tanto um servidor Web como um proxy reverso para o Apache – tudo em um único servidor.

Dependendo do aplicativo Web, alterações de código podem ser necessárias para manter o Apache ciente do proxy reverso, especialmente quando os sites SSL são configurados. Para evitar isso, você irá instalar um módulo Apache chamado mod_rpaf que reescreve certas variáveis de ambiente, para que pareça que o Apache está lidando diretamente com pedidos de clientes Web.

Vamos hospedar quatro nomes de domínios em um servidor. Dois serão atendidos pelo Nginx: example.com (o host virtual padrão) e sample.org. Os dois restantes, foobar.net e test.io, serão atentidos pelo Apache. Também vamos configurar o Apache para atender aplicativos PHP usando o PHP-FPM, que oferece melhor desempenho sobre o mod_php.

Pré-requisitos

Para completar este tutorial, você precisará do seguinte:

- Um servidor Ubuntu 18.04 novo configurado seguindo a Configuração Inicial de Servidor com Ubuntu 18.04, com um usuário sudo não-root e um firewall.

- Quatro nomes de domínio totalmente qualificados configurados para apontar ao endereço IP do seu servidor. Veja o Passo 3 de Como Configurar um Nome de Host com o DigitalOcean, como um exemplo de como fazer isso. Se você hospedar o DNS do seu domínio em outro lugar, você deve criar registros A apropriados lá.

Passo 1 — Instalando o Apache e o PHP-FPM

Vamos começar instalando o Apache e o PHP-FPM.

Além do Apache e do PHP-FPM, também vamos instalar o módulo do Apache PHP FastCGI, libapache2-mod-fastcgi, para suportar aplicativos Web FastCGI.

Primeiramente, atualize sua lista de pacotes para garantir que você tenha os pacotes mais recentes.

- sudo apt update

A seguir, instale os pacotes Apache e PHP-FPM:

- sudo apt install apache2 php-fpm

O módulo Apache FastCGI não está disponível no repositório do Ubuntu, então baixe-o do kernel.org e instale-o usando o comando dpkg.

- wget https://mirrors.edge.kernel.org/ubuntu/pool/multiverse/liba/libapache-mod-fastcgi/libapache2-mod-fastcgi_2.4.7~0910052141-1.2_amd64.deb

- sudo dpkg -i libapache2-mod-fastcgi_2.4.7~0910052141-1.2_amd64.deb

A seguir, vamos alterar a configuração padrão do Apache para usar o PHP-FPM.

Passo 2 — Configurando o Apache e o PHP-FPM

Neste passo, vamos alterar o número de porta do Apache para 8080 e configurá-lo para funcionar com o PHP-FPM usando o módulo mod_fastcgi. Renomeie o arquivo de configuração ports.conf do Apache:

- sudo mv /etc/apache2/ports.conf /etc/apache2/ports.conf.default

Crie um novo arquivo ports.conf com a porta definida para ``8080:

- echo "Listen 8080" | sudo tee /etc/apache2/ports.conf

Nota: servidores Web são geralmente definidos para ouvir no 127.0.0.1:8080 ao configurar um proxy reverso mas fazer isso definiria o valor da variável de ambiente do PHP SERVER_ADDR para o endereço IP do loopback ao invés do endereço IP público do servidor. Nosso objetivo é configurar o Apache de forma que seus sites não vejam um proxy reverso na frente dele. Então, vamos configurá-lo para escutar no 8080 em todos os endereços IP.

A seguir, vamos criar um arquivo de host virtual para o Apache. A diretiva neste arquivo será definida para atender sites apenas na porta 8080.

Desabilite o host virtual padrão:

- sudo a2dissite 000-default

Então, crie um novo arquivo de host virtual, usando o site padrão existente:

- sudo cp /etc/apache2/sites-available/000-default.conf /etc/apache2/sites-available/001-default.conf

Agora abra o novo arquivo de configuração:

- sudo nano /etc/apache2/sites-available/001-default.conf

Altere a porta de escuta para 8080:

<VirtualHost *:8080>

ServerAdmin webmaster@localhost

DocumentRoot /var/www/html

ErrorLog ${APACHE_LOG_DIR}/error.log

CustomLog ${APACHE_LOG_DIR}/access.log combined

</VirtualHost>

Salve o arquivo e ative o novo arquivo de configuração:

- sudo a2ensite 001-default

Então, recarregue o Apache:

- sudo systemctl reload apache2

Verifique se o Apache agora está escutando em 8080:

- sudo netstat -tlpn

O resultado deve se parecer com o exemplo a seguir, com apache2 escutando em 8080:

OutputActive Internet connections (only servers)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN 1086/sshd

tcp6 0 0 :::8080 :::* LISTEN 4678/apache2

tcp6 0 0 :::22 :::* LISTEN 1086/sshd

Uma vez que você verifique que o Apache está escutando na porta correta, você pode configurar o suporte para o PHP e FastCGI.

Passo 3 — Configurando o Apache para Usar o mod_fastcgi

O Apache atende páginas PHP usando o mod_php por padrão, mas ele exige configuração adicional para funcionar com o PHP-FPM.

Nota: Se você estiver testando este tutorial em uma instalação existente do LAMP com o mod_php, desative ela primeiro com sudo a2dismod pp7.2.

Vamos adicionar um bloco de configuração para o mod_fastcgi que depende do mod_action. mod_action é desativado por padrão, então primeiro precisamos habilitá-lo:

- sudo a2enmod actions

Renomeie o arquivo de configuração do FastCGI existente:

- sudo mv /etc/apache2/mods-enabled/fastcgi.conf /etc/apache2/mods-enabled/fastcgi.conf.default

Crie um novo arquivo de configuração:

- sudo nano /etc/apache2/mods-enabled/fastcgi.conf

Adicione as diretivas a seguir ao arquivo para passar pedidos de arquivos .php ao socket UNIX do PHP-FPM:

<IfModule mod_fastcgi.c>

AddHandler fastcgi-script .fcgi

FastCgiIpcDir /var/lib/apache2/fastcgi

AddType application/x-httpd-fastphp .php

Action application/x-httpd-fastphp /php-fcgi

Alias /php-fcgi /usr/lib/cgi-bin/php-fcgi

FastCgiExternalServer /usr/lib/cgi-bin/php-fcgi -socket /run/php/php7.2-fpm.sock -pass-header Authorization

<Directory /usr/lib/cgi-bin>

Require all granted

</Directory>

</IfModule>

Salve as alterações e faça um teste de configuração:

- sudo apachectl -t

Recarregue o Apache se Syntax OK for exibido:

- sudo systemctl reload apache2

Se você ver o aviso Could not reliably determine the server's fully qualified domain name, using 127.0.1.1. Set the 'ServerName' directive globally to suppress this message., você pode ignorá-lo de forma segura agora. Vamos configurar os nomes de servidor mais tarde.

Agora vamos garantir que podemos atender o PHP do Apache.

Passo 4 — Verificando a Função PHP

Vamos garantir que o PHP funciona criando um arquivo phpinfo() e acessando-o de um navegador Web.

Crie o arquivo /var/www/html/info.php que contém uma chamada para a função phpinfo:

- echo "<?php phpinfo(); ?>" | sudo tee /var/www/html/info.php

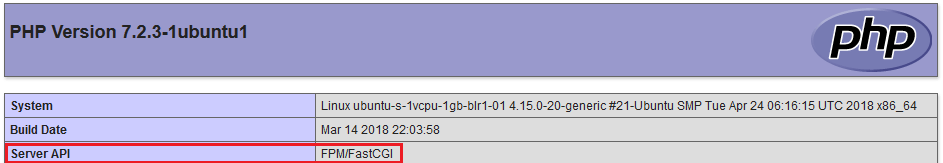

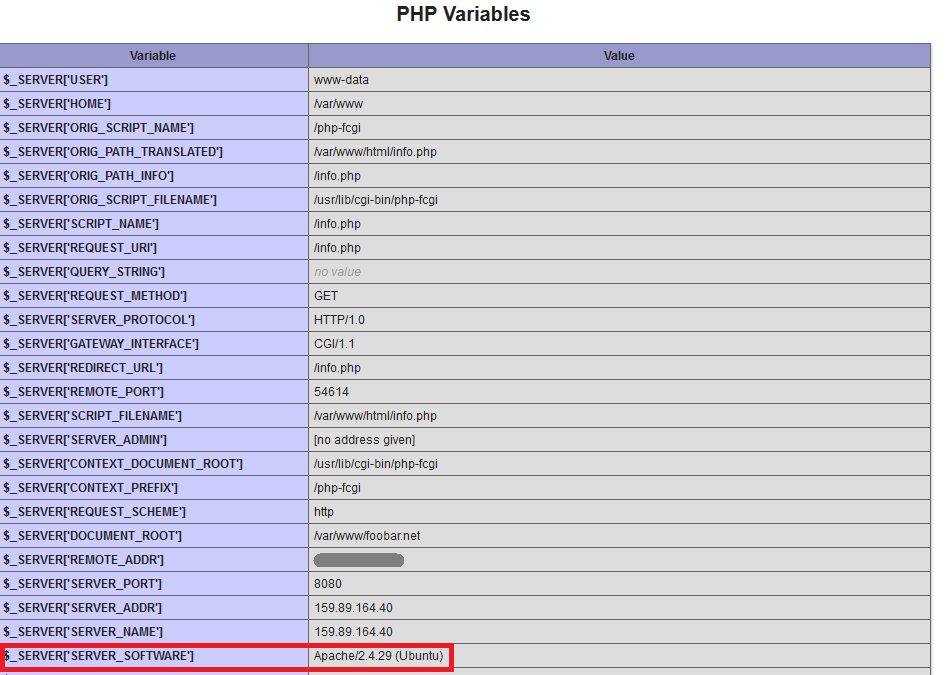

Para ver o arquivo em um navegador, vá para http://your_server_ip:8080/info.php. Isso dará a você uma lista das configurações que o PHP está usando. Você verá um resultado similar a este:

No topo da página, verifique se Server API exibe FPM/FastCGI. Cerca de dois terços da página abaixo, a seção PHP Variables irá dizer a você que SERVER_SOFTWARE é o Apache no Ubuntu. Estes confirmam que o mod_fastcgi está ativo e o Apache está usando o PHP-FPM para processar arquivos PHP.

Passo 5 — Criando Hosts Virtuais para o Apache

Vamos criar arquivos de host virtual do Apache para os domínios foobar.net e test.io. Para fazer isso, vamos primeiro criar diretórios root do documento para ambos os sites e colocar alguns arquivos padrão nesses diretórios para que possamos testar facilmente nossa configuração.

Primeiramente, crie os diretórios root do documento:

- sudo mkdir -v /var/www/foobar.net /var/www/test.io

Então, crie um arquivo index para cada site:

- echo "<h1 style='color: green;'>Foo Bar</h1>" | sudo tee /var/www/foobar.net/index.html

- echo "<h1 style='color: red;'>Test IO</h1>" | sudo tee /var/www/test.io/index.html

Então, crie um arquivo phpinfo() para cada site para que possamos testar se o PHP está configurado corretamente.

- echo "<?php phpinfo(); ?>" | sudo tee /var/www/foobar.net/info.php

- echo "<?php phpinfo(); ?>" | sudo tee /var/www/test.io/info.php

Agora, crie o arquivo de host virtual para o domínio foobar.net:

- sudo nano /etc/apache2/sites-available/foobar.net.conf

Adicione o código a seguir ao arquivo para definir o host:

<VirtualHost *:8080>

ServerName foobar.net

ServerAlias www.foobar.net

DocumentRoot /var/www/foobar.net

<Directory /var/www/foobar.net>

AllowOverride All

</Directory>

</VirtualHost>

A linha AllowOverride All habilita o suporte do .htaccess.

Essas são apenas as diretivas mais básicas. Para um guia completo sobre a configuração de hosts virtuais no Apache, veja Como Configurar Hosts Virtuais do Apache no Ubuntu 16.04.

Salve e feche o arquivo. Então, crie uma configuração similar para test.io. Primeiramente, crie o arquivo:

- sudo nano /etc/apache2/sites-available/test.io.conf

Então, adicione a configuração ao arquivo:

<VirtualHost *:8080>

ServerName test.io

ServerAlias www.test.io

DocumentRoot /var/www/test.io

<Directory /var/www/test.io>

AllowOverride All

</Directory>

</VirtualHost>

Salve o arquivo e saia do editor.

Agora que ambos os hosts virtuais do Apache estão configurados, habilite os sites usando o comando a2ensite. Isso cria um link simbólico para o arquivo de host virtual no diretório sites-enabled:

- sudo a2ensite foobar.net

- sudo a2ensite test.io

Verifique o Apache quanto a erros de configuração novamente:

- sudo apachectl -t

Você verá Syntax OK exibido se não houver erros. Se você ver outra coisa, reveja a configuração e tente novamente.

Recarregue o Apache para aplicar as alterações uma vez que sua configuração estiver livre de erros:

- sudo systemctl reload apache2

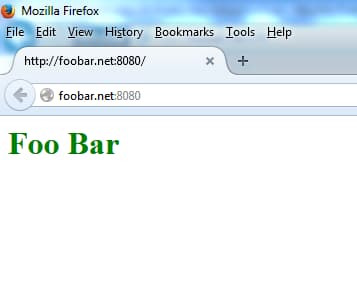

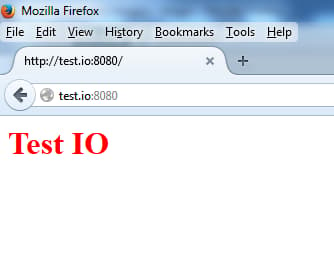

Para confirmar que os sites estão funcionando, abra http://foobar.net:8080 e http://test.io:8080 no seu navegador e verifique se cada site exibe seu arquivo index.html.

Você verá os resultados seguintes:

Além disso, garanta que o PHP está funcionando acessando os arquivos info.php para cada site. Visite http://foobar.net:8080/info.php e http://test.io:8080/info.php no seu navegador.

Você verá a mesma lista de especificações de configuração do PHP em cada site como você viu no Passo 4.

Agora, temos dois sites hospedados no Apache na porta 8080. Vamos configurar o Nginx a seguir.

Passo 6 — Instalando e Configurando o Nginx

Neste passo, vamos instalar o Nginx e configurar os domínios exemple.com e sample.org como hosts virtuais do Nginx. Para um guia completo sobre a configuração de hosts virtuais no Nginx, veja Como Configurar Blocos de Servidor Nginx (Hosts Virtuais) no Ubuntu 18.04.

Instale o Nginx usando o gerenciador de pacotes:

- sudo apt install nginx

Então, remova o symlink padrão do host virtual já que não vamos usá-lo mais:

- sudo rm /etc/nginx/sites-enabled/default

Vamos criar nosso próprio site padrão mais tarde (exemple.com).

Agora vamos criar hosts virtuais para o Nginx usando o mesmo procedimento que usamos para o Apache. Primeiramente, crie diretórios root de documento para ambos os sites:

- sudo mkdir -v /usr/share/nginx/example.com /usr/share/nginx/sample.org

Vamos manter os sites do Nginx em /usr/share/nginx, que é onde o Nginx os quer por padrão. Você pode colocá-los sob /var/www/html com os sites do Apache, mas essa separação pode ajudar a associar sites com o Nginx.

Como você fez com os hosts virtuais do Apache, crie arquivos index e phpinfo() para teste após a configuração estar completa:

- echo "<h1 style='color: green;'>Example.com</h1>" | sudo tee /usr/share/nginx/example.com/index.html

- echo "<h1 style='color: red;'>Sample.org</h1>" | sudo tee /usr/share/nginx/sample.org/index.html

- echo "<?php phpinfo(); ?>" | sudo tee /usr/share/nginx/example.com/info.php

- echo "<?php phpinfo(); ?>" | sudo tee /usr/share/nginx/sample.org/info.php

Agora, crie um arquivo de host virtual para o domínio example.com:

- sudo nano /etc/nginx/sites-available/example.com

O Nginx chama por áreas do server {. . .} de um arquivo de configuração blocos de servidor. Crie um bloco de servidor para o host virtual primário, example.com. A diretiva de configuração default_server torna padrão o host virtual que processa pedidos HTTP que não correspondam a nenhum outro host virtual.

server {

listen 80 default_server;

root /usr/share/nginx/example.com;

index index.php index.html index.htm;

server_name example.com www.example.com;

location / {

try_files $uri $uri/ /index.php;

}

location ~ \.php$ {

fastcgi_pass unix:/run/php/php7.2-fpm.sock;

include snippets/fastcgi-php.conf;

}

}

Salve e feche o arquivo. Agora, crie um arquivo de host virtual para o segundo domínio do Nginx, sample.org:

- sudo nano etc/nginx/sites-available/sample.org

Adicione o que vem a seguir ao arquivo:

server {

root /usr/share/nginx/sample.org;

index index.php index.html index.htm;

server_name sample.org www.sample.org;

location / {

try_files $uri $uri/ /index.php;

}

location ~ \.php$ {

fastcgi_pass unix:/run/php/php7.2-fpm.sock;

include snippets/fastcgi-php.conf;

}

}

Salve e feche o arquivo.

Então, habilite ambos os sites criando links simbólicos para o diretório sites-enabled:

- sudo ln -s /etc/nginx/sites-available/example.com /etc/nginx/sites-enabled/example.com

- sudo ln -s /etc/nginx/sites-available/sample.org /etc/nginx/sites-enabled/sample.org

Então, teste a configuração do Nginx para garantir que não existam problemas de configuração:

- sudo nginx -t

Então, recarregue o Nginx se não houver erros:

- sudo systemctl reload nginx

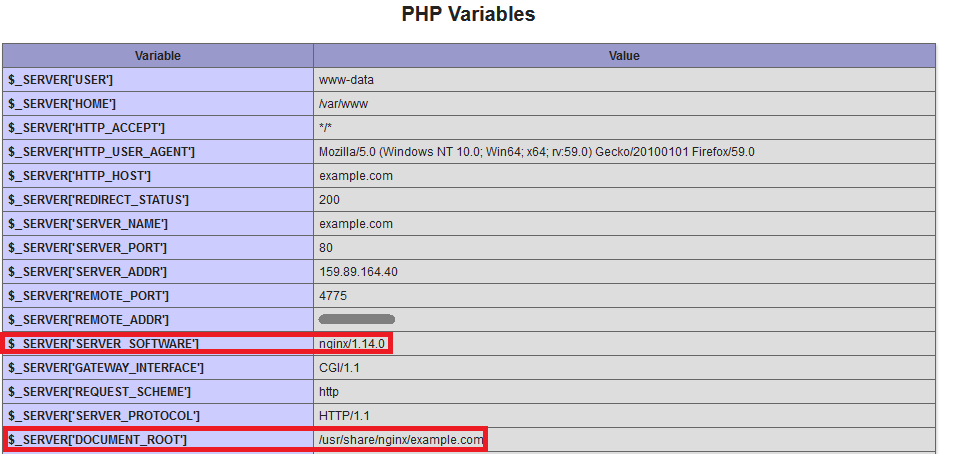

Agora, acesse o arquivo phpinfo() de seus hosts virtuais do Nginx em um navegador Web visitando http://example.com/info.php e http://sample.org/info.php. Olhe sob as seções Variáveis PHP novamente.

[“SERVER_SOFTWARE”] deve mostrar nginx, indicando que os arquivos foram diretamente atendidos pelo Nginx.[ “DOCUMENT_ROOT”] deve apontar para o diretório que você criou mais cedo neste passo para cada site do Nginx.

Até este ponto, instalamos o Nginx e criamos dois hosts virtuais. A seguir, vamos configurar o Nginx para pedidos de proxy destinados a domínios hospedados no Apache.

Passo 7 — Configurando o Nginx para Hosts Virtuais do Apache

Vamos criar um host virtual adicional do Nginx com diferentes nomes de domínios nas diretivas server_name. Os pedidos para esses nomes de domínios serão enviadas por proxy para o Apache.

Crie um novo arquivo de host virtual do Nginx para transmitir pedidos ao Apache:

- sudo nano /etc/nginx/sites-available/apache

Adicione o seguinte bloco de código que especifica os nomes de ambos os domínios de host virtual do Apache e envia os pedidos por proxy ao Apache. Lembre-se de utilizar o endereço IP público em proxy_pass:

server {

listen 80;

server_name foobar.net www.foobar.net test.io www.test.io;

location / {

proxy_pass http://your_server_ip:8080;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

}

}

Salve o arquivo e habilite este novo host virtual criando um link simbólico:

- sudo ln -s /etc/nginx/sites-available/apache /etc/nginx/sites-enabled/apache

Teste a configuração para garantir que não haja erros:

- sudo nginx -t

Se não houver erros, recarregue o Nginx:

- sudo systemctl reload nginx

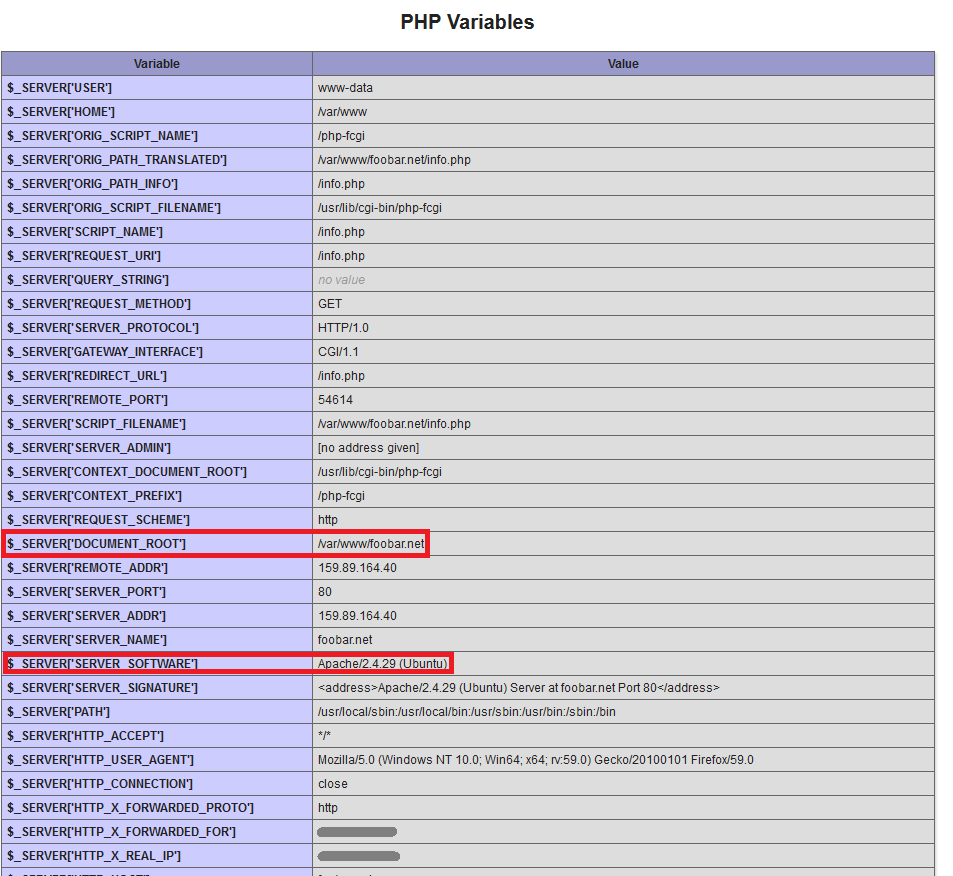

Abra o navegador e acesse o URL http://foobar.net/info.php no seu navegador. Role para a seção PHP Variables e verifique os valores exibidos.

As variáveis SERVER_SOFTWARE e DOCUMENT_ROOT confirmam que este pedido foi tratado por Apache. As variáveis HTTP_X_REAL_IP e HTTP_X_FORWARDED_FOR foram adicionadas pelo Nginx e devem mostrar o endereço IP público do computador que você está usando para acessar o URL.

Nós configuramos o Nginx com sucesso para pedidos de proxy para domínios específicos no Apache. A seguir, vamos configurar o Apache para definir a variável REMOTE_ADDR como se ele estivesse processando esses pedidos diretamente.

Passo 8 — Instalando e Configurando o mod_rpaf

Neste passo, você irá instalar um módulo do Apache chamado mod\_rpaf que reescreve os valores do REMOTE_ADDR, HTTPS e HTTP_PORT baseado nos valores fornecidos por um proxy reverso. Sem este módulo, algumas aplicações PHP exigiriam alterações no código para funcionar perfeitamente sem estar por trás de um proxy. Este módulo está presente no repositório do Ubuntu como libapache2-mod-rpaf mas está desatualizado e não suporta certas diretivas de configuração. Ao invés disso, vamos instalá-lo da fonte.

Instale os pacotes necessários para construir o módulo:

- sudo apt install unzip build-essential apache2-dev

Faça download do lançamento estável mais recente do GitHub:

- wget https://github.com/gnif/mod_rpaf/archive/stable.zip

Extraia o arquivo baixado:

- unzip stable.zip

Mude para o novo diretório que contém os arquivos:

- cd mod_rpaf-stable

Compile e instale o módulo:

- make

- sudo make install

A seguir, crie um arquivo no diretório mods-available que irá carregar o módulo rpaf:

- sudo nano /etc/apache2/mods-available/rpaf.load

Adicione o código a seguir ao arquivo para carregar o módulo:

LoadModule rpaf_module /usr/lib/apache2/modules/mod_rpaf.so

Salve o arquivo e saia do editor.

Crie outro arquivo neste diretório chamado rpaf.conf que irá conter as diretivas de configuração para o mod_rpaf:

- sudo nano /etc/apache2/mods-available/rpaf.conf

Adicione o bloco de código a seguir para configurar o mod_rpaf, certificando-se de especificar o endereço IP do seu servidor:

<IfModule mod_rpaf.c>

RPAF_Enable On

RPAF_Header X-Real-Ip

RPAF_ProxyIPs your_server_ip

RPAF_SetHostName On

RPAF_SetHTTPS On

RPAF_SetPort On

</IfModule>

Aqui está uma descrição breve de cada diretiva. Veja o arquivo mod_rpaf README para mais informações.

- **RPAF_Header **- O cabeçalho a se usar para o endereço IP real do cliente.

- **RPAF_ProxyIPs **- O IP do proxy para ajustar pedidos feitos pelo HTTP.

- **RPAF_SetHostName **- Atualiza o nome vhost para que o

ServerNameeServerAliasfuncionem. - RPAF_SetHTTPS - Define a variável ambiente

HTTPSbaseada no valor contido emX-Forwarded-Proto. - RPAF_SetPort - Define a variável ambiente

SERVER_PORT. Útil para quando o Apache está por trás de um proxy SSL.

Salve o rpaf.conf e habilite o módulo:

- sudo a2enmod rpaf

Isso cria links simbólicos dos arquivos rpaf.load e rpaf.conf no diretório mods-enabled. Agora, faça um teste de configuração:

- sudo apachectl -t

Recarregue o Apache se não houver erros:

- sudo systemctl reload apache2

Acesse as páginas do phpinfo() http://foobar.net/info.php e http://test.io/info.php no seu navegador e verifique a seção PHP Variables. A variável REMOTE_ADDR também será agora aquela do endereço IP público do seu computador local.

Agora vamos configurar a criptografia TLS/SSL para cada site.

Passo 9 — Configurando Websites HTTPS com o Let’s Encrypt (Opcional)

Neste passo, vamos configurar certificados TLS/SSL para ambos os domínios hospedados no Apache. Iremos obter os certificados através do Let’s Encrypt. O Nginx suporta a terminação SSL então podemos configurar o SSL sem modificar arquivos de configuração do Apache. O módulo mod_rpaf garante que as variáveis ambiente necessárias estão definidas no Apache para fazer aplicativos funcionarem perfeitamente por trás de um proxy reverso SSL.

Primeiramente, vamos separar os blocos server {...} de ambos os domínios para que cada um deles possa ter seus próprios certificados SSL. Abra o arquivo /etc/nginx/sites-available/apache no seu editor:

- sudo nano /etc/nginx/sites-available/apache

Modifique o arquivo para que ele se pareça com este, com foobar.net e test.io em seus próprios blocos server:

server {

listen 80;

server_name foobar.net www.foobar.net;

location / {

proxy_pass http://your_server_ip:8080;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

}

}

server {

listen 80;

server_name test.io www.test.io;

location / {

proxy_pass http://your_server_ip:8080;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

}

}

Usaremos o Certbot para gerar nossos certificados TLS/SSL. O plug-in Nginx cuidará da reconfiguração do Nginx e recarregará a configuração sempre que necessário.

Primeiramente, adicione o repositório oficial do Certbot:

- sudo add-apt-repository ppa:certbot/certbot

Pressione ENTER quando solicitado para confirmar que você quer adicionar o novo repositório. Então, atualize a lista de pacotes para recolher informações do novo repositório:

- sudo apt update

Então, instale o pacote Nginx do Certbot com o apt:

- sudo apt install python-certbot-nginx

Uma vez instalado, use o comando certbot para gerar os certificados para foobar.net e www.foobar.net:

- sudo certbot --nginx -d foobar.net -d www.foobar.net

Este comando diz ao Certbot para usar o plug-in nginx usando -d para especificar os nomes para os quais gostaríamos que o certificado seja válido.

Se essa é a primeira vez que você executa o certbot, você será solicitado a informar um endereço de e-mail e concordar com os termos de serviço. Após fazer isso, o certbot se comunicará com o servidor da Let’s Encrypt, executando posteriormente um desafio para verificar se você controla o domínio para o qual está solicitando um certificado.

Em seguida, o Certbot perguntará como você gostaria de definir suas configurações de HTTPS:

OutputPlease choose whether or not to redirect HTTP traffic to HTTPS, removing HTTP access.

-------------------------------------------------------------------------------

1: No redirect - Make no further changes to the webserver configuration.

2: Redirect - Make all requests redirect to secure HTTPS access. Choose this for

new sites, or if you're confident your site works on HTTPS. You can undo this

change by editing your web server's configuration.

-------------------------------------------------------------------------------

Select the appropriate number [1-2] then [enter] (press 'c' to cancel):

Selecione sua escolha e, então, pressione ENTER. A configuração será atualizada e o Nginx irá recarregar para recolher as novas configurações.

Agora, execute o comando para o segundo domínio:

- sudo certbot --nginx -d test.io -d www.test.io

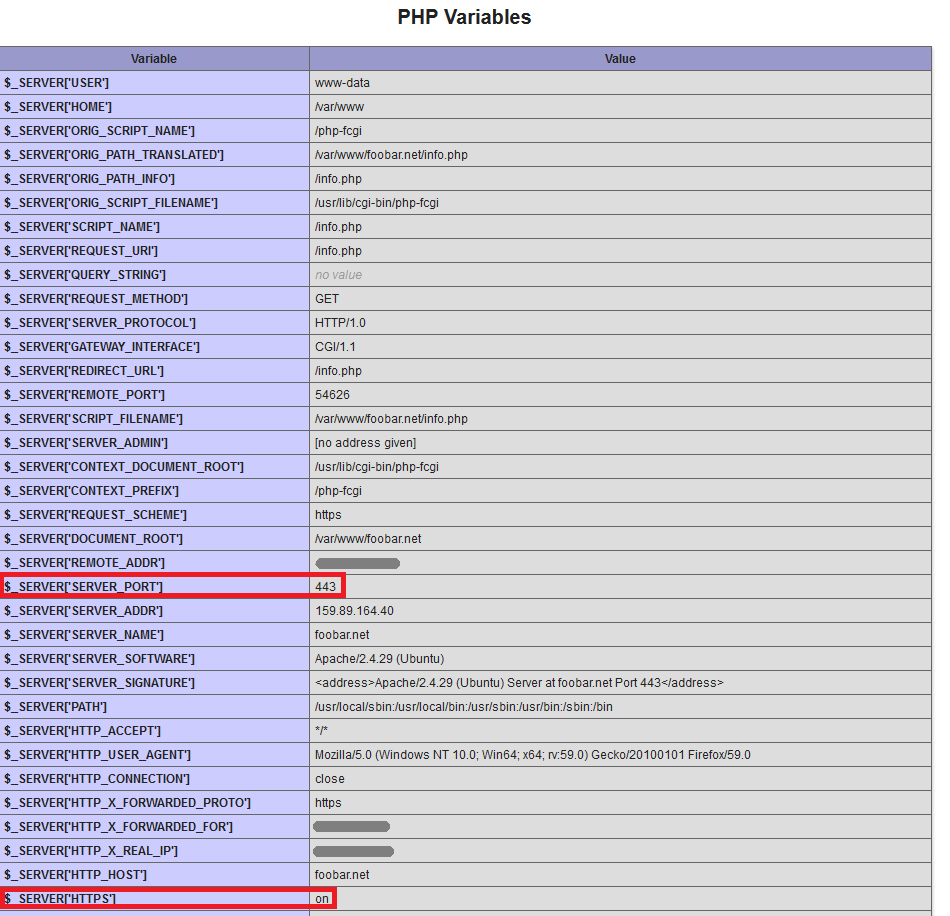

Acesse um dos domínios do Apache no seu navegador usando o https:// prefix; visite https://foobar.net/info.php e você verá isso:

Olhe na seção PHP Variables. A variável SERVER_PORT foi definida para 443 e HTTPS definida para on, como se o Apache fosse diretamente acessado pelo HTTPS. Com essas variáveis definidas, aplicativos PHP não precisam ser configurados especialmente para funcionar por trás de um proxy reverso.

Agora vamos desativar o acesso direto ao Apache.

Passo 10 — Bloqueando o Acesso Direto ao Apache (Opcional)

Uma vez que o Apache está escutando na porta 8080 no endereço IP público, ele é acessível por todos. Isso pode ser bloqueado utilizando o seguinte comando IPtables nas definições do seu firewall.

- sudo iptables -I INPUT -p tcp --dport 8080 ! -s your_server_ip -j REJECT --reject-with tcp-reset

Certifique-se de usar o endereço IP do seu servidor no lugar do exemplo em vermelho. Assim que a porta 8080 estiver bloqueada no seu firewall, teste se o Apache é inacessível por ela. Abra seu navegador Web e tente acessar um dos nomes de domínios do Apache na porta 8080. Por exemplo: http://example.com:8080

O navegador deve exibir uma mensagem de erro “Incapaz de conectar” ou “Página não está disponível”. Com a opção IPtables tcp-reset funcionando, um intruso não veria diferença entre a porta 8080 e uma porta que não tenha tenha qualquer serviço nela.

Nota: as regras IPtables não sobrevivem a uma reinicialização do sistema por padrão. Existem várias maneiras de preservar as regras IPtables, mas a mais fácil é usando iptables-persistent no repositório do Ubuntu. Explore este artigo para aprender mais sobre como configurar o IPTables.

Agora, vamos configurar o Nginx para atender arquivos estáticos nos sites do Apache.

Passo 11 - Atendendo Arquivos Estáticos Usando o Nginx (Opcional)

Quando os proxies do Nginx solicitam domínios do Apache, ele envia todos os pedidos de arquivo daquele domínio ao Apache. O Nginx é mais rápido que o Apache em atender arquivos estáticos como imagens, folhas de estilo e JavaScript. Então vamos configurar o arquivo apache de host virtual do Nginx para atender diretamente arquivos estáticos mas enviar pedidos PHP ao Apache.

Abra o arquivo /etc/nginx/sites-available/apache no seu editor:

- sudo nano /etc/nginx/sites-available/apache

Você precisará adicionar dois blocos adicionais location em cada bloco do servidor, além de modificar seções location existentes. Além disso, você precisará dizer ao Nginx onde encontrar os arquivos estáticos para cada site.

Se você decidiu não usar os certificados SSL e TLS, modifique seu arquivo para que ele se pareça com este:

server {

listen 80;

server_name test.io www.test.io;

root /var/www/test.io;

index index.php index.htm index.html;

location / {

try_files $uri $uri/ /index.php;

}

location ~ \.php$ {

proxy_pass http://your_server_ip:8080;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

}

location ~ /\.ht {

deny all;

}

}

server {

listen 80;

server_name foobar.net www.foobar.net;

root /var/www/foobar.net;

index index.php index.htm index.html;

location / {

try_files $uri $uri/ /index.php;

}

location ~ \.php$ {

proxy_pass http://your_ip_address:8080;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

}

location ~ /\.ht {

deny all;

}

}

Se também quiser que o HTTPS esteja disponível, use como alternativa a seguinte configuração:

server {

listen 80;

server_name test.io www.test.io;

root /var/www/test.io;

index index.php index.htm index.html;

location / {

try_files $uri $uri/ /index.php;

}

location ~ \.php$ {

proxy_pass http://your_server_ip:8080;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

}

location ~ /\.ht {

deny all;

}

listen 443 ssl;

ssl_certificate /etc/letsencrypt/live/test.io/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/test.io/privkey.pem;

include /etc/letsencrypt/options-ssl-nginx.conf;

ssl_dhparam /etc/letsencrypt/ssl-dhparams.pem;

}

server {

listen 80;

server_name foobar.net www.foobar.net;

root /var/www/foobar.net;

index index.php index.htm index.html;

location / {

try_files $uri $uri/ /index.php;

}

location ~ \.php$ {

proxy_pass http://your_ip_address:8080;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

}

location ~ /\.ht {

deny all;

}

listen 443 ssl;

ssl_certificate /etc/letsencrypt/live/foobar.net/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/foobar.net/privkey.pem;

include /etc/letsencrypt/options-ssl-nginx.conf;

ssl_dhparam /etc/letsencrypt/ssl-dhparams.pem;

}

A diretiva try_files faz com que o Nginx procure arquivos na root do documento e atenda-os diretamente. Se o arquivo tem uma extensão .php, o pedido é passado para o Apache. Mesmo se o arquivo não for encontrado na root do documento, o pedido é passado para o Apache para que características do aplicativo como permalinks funcionem sem problemas.

Aviso: A diretiva location ~ /\.ht é muito importante; isso impede o Nginx de servir o conteúdo de arquivos de configuração do Apache como .htaccess e .htpasswd que contenham informações sensíveis.

Salve o arquivo e faça um teste de configuração:

- sudo nginx -t

Recarregue o Nginx se o teste for bem sucedido:

- sudo service nginx reload

Para verificar se tudo está funcionando, você pode examinar os arquivos de registro do Apache em /var/log/apache2 e ver os pedidos GET para os arquivos info.php do test.io e foobar.net. Use o comando tail para ver as últimas linhas do arquivo, e use o switch -f para verificar alterações no arquivo:

- sudo tail -f /var/log/apache2/other_vhosts_access.log

Agora, visite http://test.io/info.php no seu navegador e então veja o resultado do registro. Você verá que o Apache está efetivamente respondendo:

Output test.io:80 your_server_ip - - [01/Jul/2016:18:18:34 -0400] "GET /info.php HTTP/1.0" 200 20414 "-" "Mozilla/5.0 (Macintosh; Intel Mac OS X 10_10_5) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/47.0.2526.111 Safari/537.36"

Então, visite a página index.html para cada site e você não verá qualquer registro do Apache. O Nginx está atendendo-os.

Quando terminar de observar o arquivo de registro, pressione CTRL+C para parar de acompanhá-lo.

Com essa configuração, o Apache não será capaz de restringir o acesso a arquivos estáticos. O controle de acesso para arquivos estáticos precisaria ser configurado no arquivo de host virtual apache do Nginx, mas isso está além do âmbito deste tutorial.

Conclusão

Agora, você tem um servidor Ubuntu com o Nginx atendendo example.com e sample.org, junto com o Apache atendendo foobar.net e test.io. Embora o Nginx esteja agindo como um serviço de proxy reverso para o Apache, o serviço proxy do Nginx é transparente e as conexões com os domínios do Apache parecem ser atendidas diretamente pelo próprio Apache. Você pode usar este método para servir sites seguros e estáticos.

Thanks for learning with the DigitalOcean Community. Check out our offerings for compute, storage, networking, and managed databases.

About the author(s)

Independent Technical writer, WordPress developer and Linux administrator.

Managed the Write for DOnations program, wrote and edited community articles, and makes things on the Internet. Expertise in DevOps areas including Linux, Ubuntu, Debian, and more.

Still looking for an answer?

This textbox defaults to using Markdown to format your answer.

You can type !ref in this text area to quickly search our full set of tutorials, documentation & marketplace offerings and insert the link!

Olá!

Porque em /etc/nginx/sites-available/sample.org, não tem a linha:

listen 80 default_server;

Mas a linha acima tem em: /etc/nginx/sites-available/exmple.com…

Outra coisa que está acontecendo, é que não abre a configuração do phpinfo, estou usando php8.1, mas ao invés de abrir uma página com as informações do php, no browser está retornando erro 404.

Poderia me ajudar com essas informações! Obrigado!

- Table of contents

- Pré-requisitos

- Passo 1 — Instalando o Apache e o PHP-FPM

- Passo 2 — Configurando o Apache e o PHP-FPM

- Passo 3 — Configurando o Apache para Usar o mod_fastcgi

- Passo 4 — Verificando a Função PHP

- Passo 5 — Criando Hosts Virtuais para o Apache

- Passo 6 — Instalando e Configurando o Nginx

- Passo 7 — Configurando o Nginx para Hosts Virtuais do Apache

- Passo 8 — Instalando e Configurando o mod_rpaf

- Passo 9 — Configurando Websites HTTPS com o Let's Encrypt (Opcional)

- Passo 10 — Bloqueando o Acesso Direto ao Apache (Opcional)

- Passo 11 - Atendendo Arquivos Estáticos Usando o Nginx (Opcional)

- Conclusão

Deploy on DigitalOcean

Click below to sign up for DigitalOcean's virtual machines, Databases, and AIML products.

Become a contributor for community

Get paid to write technical tutorials and select a tech-focused charity to receive a matching donation.

DigitalOcean Documentation

Full documentation for every DigitalOcean product.

Resources for startups and AI-native businesses

The Wave has everything you need to know about building a business, from raising funding to marketing your product.

Get our newsletter

Stay up to date by signing up for DigitalOcean’s Infrastructure as a Newsletter.

New accounts only. By submitting your email you agree to our Privacy Policy

The developer cloud

Scale up as you grow — whether you're running one virtual machine or ten thousand.

Start building today

From GPU-powered inference and Kubernetes to managed databases and storage, get everything you need to build, scale, and deploy intelligent applications.